무선 인터넷 보안 시리즈(1) - 4가지 오해

아닙니다. 이제는 무선 인터넷과 매일 매일의 생활을 해나가고 있는

모든분들에게 해당되는 문제가 되었습니다.

이미 많은분들이 사무실 혹은 가정에서 무선, 혹은 유무선 공유기등으로

무선 인터넷 환경을 구축해서 인터넷을 사용하고 있습니다.

이 경우, 보안을 고려하지 않고 그냥 사용하시게 되면

인터넷으로 주고 받는 정보나 민감한 파일이 위험에 노출되게 됩니다.

그래서, 이번 포스팅 시리즈에서는 가정의 무선 네트워크를

안전하게 하는데 필요한 근본적이고도 기본적인 것들을

소개해 드리려고 합니다.

특히, 일반적으로 무선으로 사용하고 계시는 모든분들이

게임 콘솔, 인터넷 전화, 데스크탑 컴퓨터, 노트북들이 함께하는

무선 네트워크를 안전하게 하기 위해서 알아야할 중요한,

핵심적인 것들을 다루어 보려고 합니다.

WEP나 WPA같은 암호화 방법들에 대해서도 설명하고,

그 밖에 무선 네트워크 보안과 관련된 기본적인 것들도 몇 가지 살펴보고,

그리고 어떻게 하면 무선 네트워크를 안전하게 할 수 있을지에 대해서

함께 생각하는 시간을 마련해 보고자 합니다.

만일 이미 기술적으로 환하게 알고 계신다면,

제가 쓴 이 글의 내용을 알맞게 다듬어서 가족이나 친척에게

보낸다면 아마도 새롭게 무선 네트워크를 설정할때에

문의 전화를 하게되는 횟수가 줄게되지 않을까 생각합니다 ^^;;

이건 참고사항 입니닷: 이 짧은 포스팅 시리즈에서는 802.11g/802.11 드래프트 n 라우터를 안전하게 하는데에 촛점을 맞출 생각입니다.

이 두가지 타입이 현재 시장에서 가장 공통적인 타입이라고

생각되기 때문입니다.

여기에서 제시하는 정보들은 더 오래된 802.11b 나, 혹은 더 심하게(?!?)

오래된 802.11a 라우터에도 당근하게(=당연하게) 적용될 수 있습니다.

물론, 이 경우에는 구입하신 라우터의 제조자가 알맞은 펌웨어 업데이트를

제공했다는 가정하에서 입니다...

그리고 글에서 자주 언급되는 라우터는 무선, 혹은 유무선 겸용 공유기를

이야기 하는거라고 보시면 됩니다^^....

우선적으로 알아야 할것!

무선 보안에 대해서 우선적으로 이해하셔야 할것은

(대부분이) 기본적으로, 아무것도 되어있지 않다는 점입니다.

여러분이 구입하신 라우터는 아마도 누구나가 다 접근할 수 있도록

(오픈 액세스) 미리 그렇게 설정되어 있을것입니다.

이렇게되면 근처에 있는 그 누구라도 연결하고 MP3 파일(나아가서는

중요하거나 민감한 파일)들을 훔쳐오는게 가능하게 되어버립니다.

이렇게 미리 누구나 다 접근할 수 있게 설정되어 있으면

라우터를 가지고 설정하는게 쉬워집니다.

(요즘의 대부분의 운영체제에서는, 이 경우에 어댑터나 라우터를

연결하는것 이상으로 더 해야할게 거의 없기 때문입니다.)

하지만 저런 상태는 무선 인터넷 접속 지점(WAP, Wireless Access Point)

이 100% 공격에 무방비가 되게 만들어 버립니다.

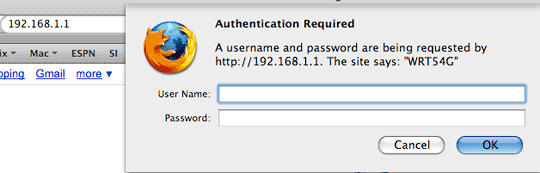

대부분의 제조자들이 간단한 로그인/암호 조합을 쓰지만

그러한 정보는 온라인에서 쉽게 구할 수 있습니다.

그렇기 때문에 무선 네트워크를 안전하게 하는 첫번째 단계는

라우터의 기본 암호를 변경하는 일입니다.

대부분의 제조자들은 기본 암호를 "admin", "password", "changeme"등과

같은 너무나 간단한 형태로 설정해두며,

라우터의 IP 주소는 거의 대부분, 변화가 단순한

192.168.x.1 의 형태를 가집니다.

(x = 0,1, 15 등이 될 수 있습니다. 192.168.x.x 형태의 IP를 사설IP라고

부릅니다. 공유기를 사용해보셨다면 이미 익숙하실 겁니다 :) )

흔하지 않은, 강력한 암호는 실제 암호화 기술(WEP, WPA등) 대신에 쓰일수는

없겠지만, 적어도 바른 방향을 향한 첫번째 한걸음 이라고 생각합니다.

다음 단계는 구입한 라우터의 펌웨어 업데이트를 체크해야 합니다.

특히, 오래된 모델일 경우에는 더욱 하셔야 합니다.

더 나은 보안 설정 (예: WPA. 뒤에 자세히 설명하겠습니닷!) 을 지원하지

않았던 많은 라우터들은 그러한 지원을 대부분 이후의 펌웨어 업그레이드로

제공합니다.

4가지 오해

많은 무선 인터넷과 관련된 보안 상식이나 팁이 있지만,

그중 무선 인터넷에 대한 확실한 보안이라고 믿고 있지만

실제로는 그렇지 않은것들이 있습니다.

이런것들은 실제로 그렇게 유용하지 않을뿐만 아니라

사용자가 잘못된 보안 지식을 갖게해 좋기 보다는 심지어

해를 끼칠수도 있습니다.

이중에서 크게 4가지를 다루어 보고자 합니다.

SSID 숨기기

SSID (Service Set Identifier)는 무선 라우터에 의해서 뿌려지는(브로드캐스트되는) 신원확인 코드(identification code) 입니다. (코드라고는 했지만... 일반적으로 단순한 이름의 형태 입니다.)

만일 무선 장비가 여러 접속 지점(AP, Access Point)으로부터

다중의 SSID를 발견하게 되면, 일반적으로 사용자에게

그중 어디에 연결해야 되는지 묻게 됩니다.

라우터에게 SSID를 뿌리지 않도록(브로드캐스트하지 않도록) 하는것은

기본적인 무선 액세스 소프트웨어가 (연결 옵션의 문제로서) 네트워크를

표시하는걸 방지할 수 있을지도 모르지만, 이것은 실제로 네트워크를

안전하게 하는데 아무것도 하지 않습니다.

어느때라도 사용자가 라우터에 연결하면, SSID는 암호화의 여부에 상관없이

평범한 텍스트(plaintext) 상태로 뿌려지게 됩니다.

이때 SSID 정보는 네트워크를 패시브 모드(Passive mode)로 수신하고 있는

그 누구라도 가져가 버릴 수 있습니다.

SSID 바꾸기

이 방법이 때때로 보안의 척도로서 추천되기도 합니다만,

실제로는 그렇지 않습니다.

접속 지점(AP)의 SSID를 변경하는 것은 라우터가 뿌리는(브로드캐스트하는)

신원 확인 코드를 변경할겁니다.

하지만 이것말고는 그 어떤것도 바꾸지 않을겁니다.

이 방법으로는 어떻게해서도 라우터가 발견되고, 정보가 훔쳐지고,

심지어 해킹당하는걸 방지할 수 없습니다.

DHCP 끄기

DHCP를 끄고 정적인 IP 주소를 사용하는것은 해킹에 대비한

방어가 될 수 없습니다.

네트워크를 침입하는(snooping) 사람은 IP 주소를 할당하기 위해서

사용된 패턴을 감지하고 파악해 낼 수 있으며 이에 알맞게

특정한 요청을 만들어 낼 수 있습니다.

맥(MAC) 어드레스 필터링 하기

이론적으로, 이 말은 매우 훌륭하게 들립니다.

모든 랜카드는 고유한 맥 어드레스를 가지고 있고,

무선 접속 지점(AP)은 특정한 랜카드만 접근 가능하도록하고

나머지를 차단하도록 설정될 수 있습니다.

그러나 맥주소를 필터링하는 방법의 문제점은,

이 주소들이 손쉽게 위조될 수 있고 적절한 모니터링 프로그램을

쓴다면 어려움없이 발견될 수 있다는 점입니다.

게다가, 이 접근 방법은 기업 환경에서 큰 부하를 일으키며,

많은 기기가 연결된 홈 네트워크에서도 과부하가 일어나서

얼마안가 곧 유지가 불가능하게 됩니다.

(접근을 허용해야할 랜카드의 맥 어드레스의 목록을 하나 하나 기록하고

작성하고 보관/유지해야 하니 부하가 많이 생깁니다.)

위에서 말한 4가지 오해들중, 오직 맥 어드레스를 필터링하는 방법만이

최소의 가치가 있다고 봅니다.

맥어드레스를 필터링하는것은, 미운 이웃에게 알려준다면

최소한 그들이 손쉽게 침입당하지 않도록 할겁니다만,

그렇게 많은것을 하지는 않을것입니다.

(미워하는것도 어떻게 보면 감정이고, 사실 감정이란 것은

시간이 지남에 따라 자신에게 왔다가, 시간이 흐르면 또 가버리게 됩니다.

쉽지는 않겠지만, 이런 경우에는 감정에 집착하지 않는것이 좋다고 봅니다.

그들을 계속 미워할순 있겠지만, 미워할수록 마음은 불편하고 껄끄럽고

괴로워 집니다. 오히려 미운 사람을 용서 할 수 있다면, 그 순간 마음은

자유로워 지겠지요.)

마음을 굳게 먹고 결심한 침입자들이 들어 오는걸 막으려면

암호화(Encryption)를 사용하셔야만 합니다.

암호화라고 해서 많이 어렵기만 한건 아니구요,

이미 WEP나 WPA 같은 용어를 들어보신분도 계시리라 생각됩니다.

이제 다음부터는!

무선 인터넷의 보안에 대해서 본격적으로 다뤄보겠습니다 ^_^...

Sirjhswin

≡

≡